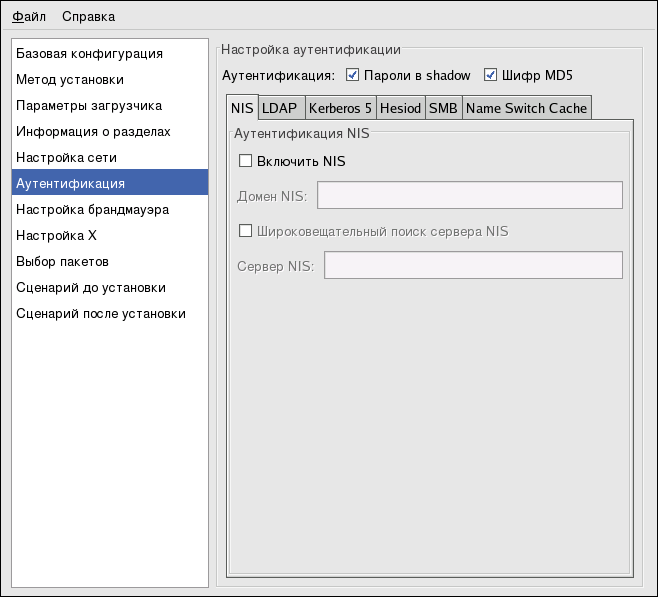

В разделе Аутентификация (Authentication) определяется, будут ли использоваться скрытые пароли и MD5 для шифрования пользовательских паролей. Настоятельно рекомендуются устанавливать эти параметры, и по умолчанию они установлены.

На странице Настройка аутентификации (Authentication Configuration) вы можете настроить следующие методы проверки подлинности:

NIS

LDAP

Kerberos 5

Hesiod

SMB

Name Switch Cache

По умолчанию они не включены. Чтобы включить один или несколько этих методов, перейдите к соответствующей закладке, установите флажок Включить (Enable) и определите подходящие параметры метода проверки подлинности. За дополнительной информацией об этом обратитесь к главе 27 Настройка проверки подлинности.